シンクピース、イルミニアプロフィール、インストラクションガイドなどを使って、イルミオゼロトラストセグメンテーションについてさらに深く掘り下げましょう

.svg)

イルミオ製品

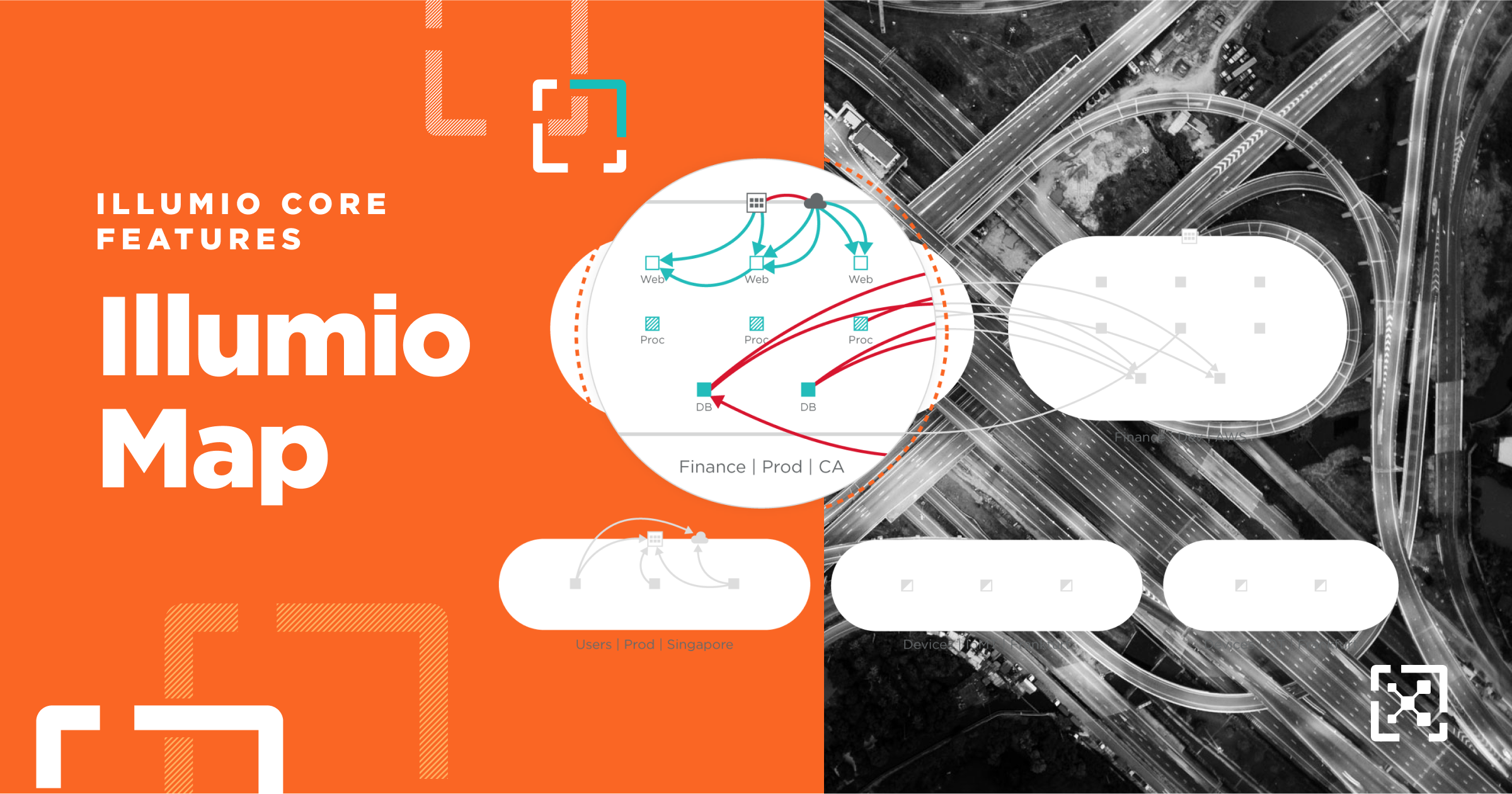

イルミオコアのあまり知られていない機能:イルミオマップ

イルミオマップのビジュアライゼーションが提供するものと、それがチームのネットワークをよりよく把握し、セグメント化し、保護するのにどのように役立つかについての洞察を得てください。

イルミオコアのあまり知られていない機能:仮想サービス

Illumio Coreの仮想サービスを活用して、ホストとそのアプリケーションとプロセスをエージェントの有無にかかわらず保護する方法を学びましょう。

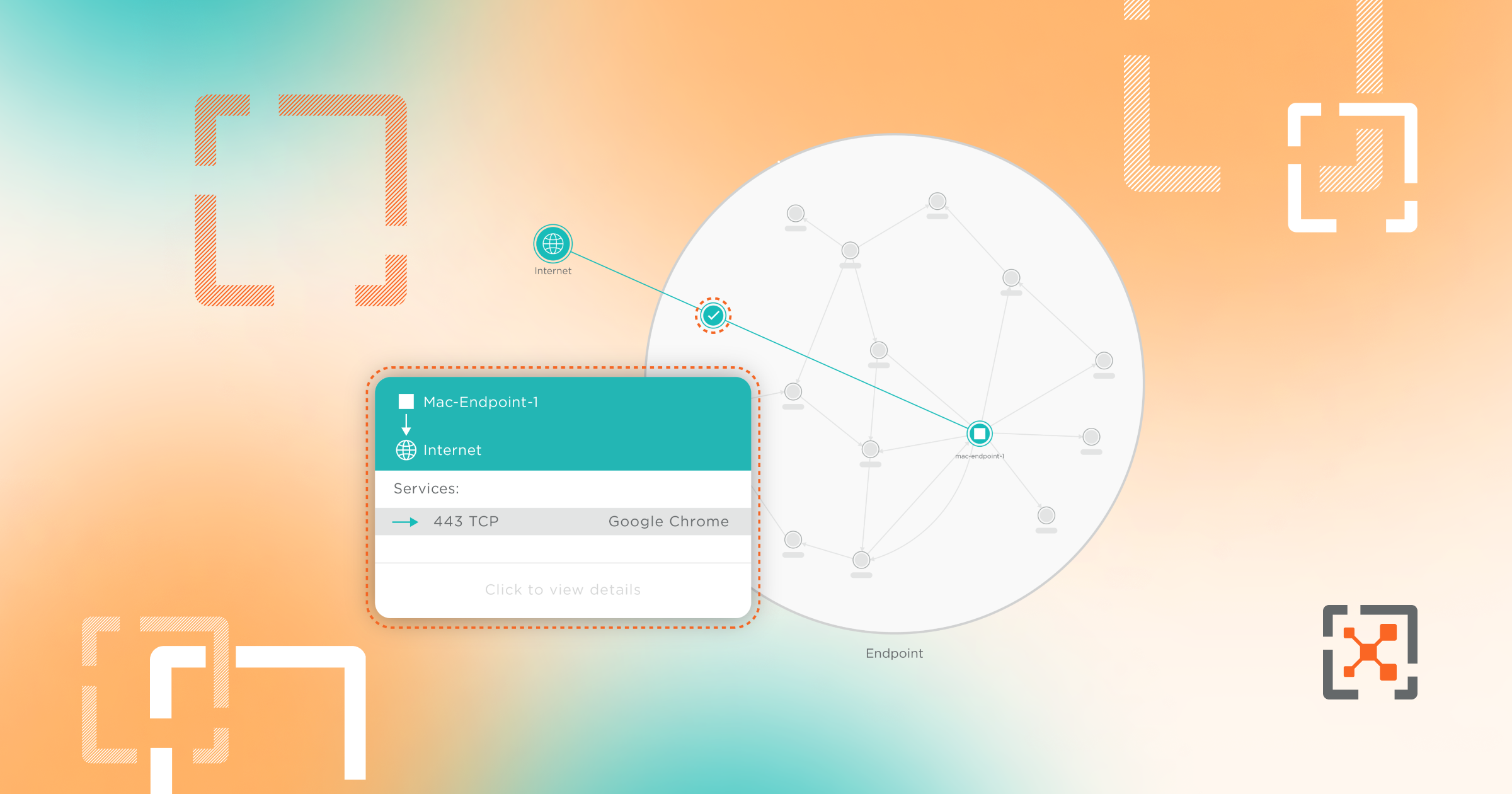

エンドポイントが後ろで話している

エンドポイントのセキュリティツールがラテラルムーブメントに対して常に安全であるとは限らない理由と、Illumio Endpoint がそのギャップを埋めるのにどのように役立つかをご覧ください。

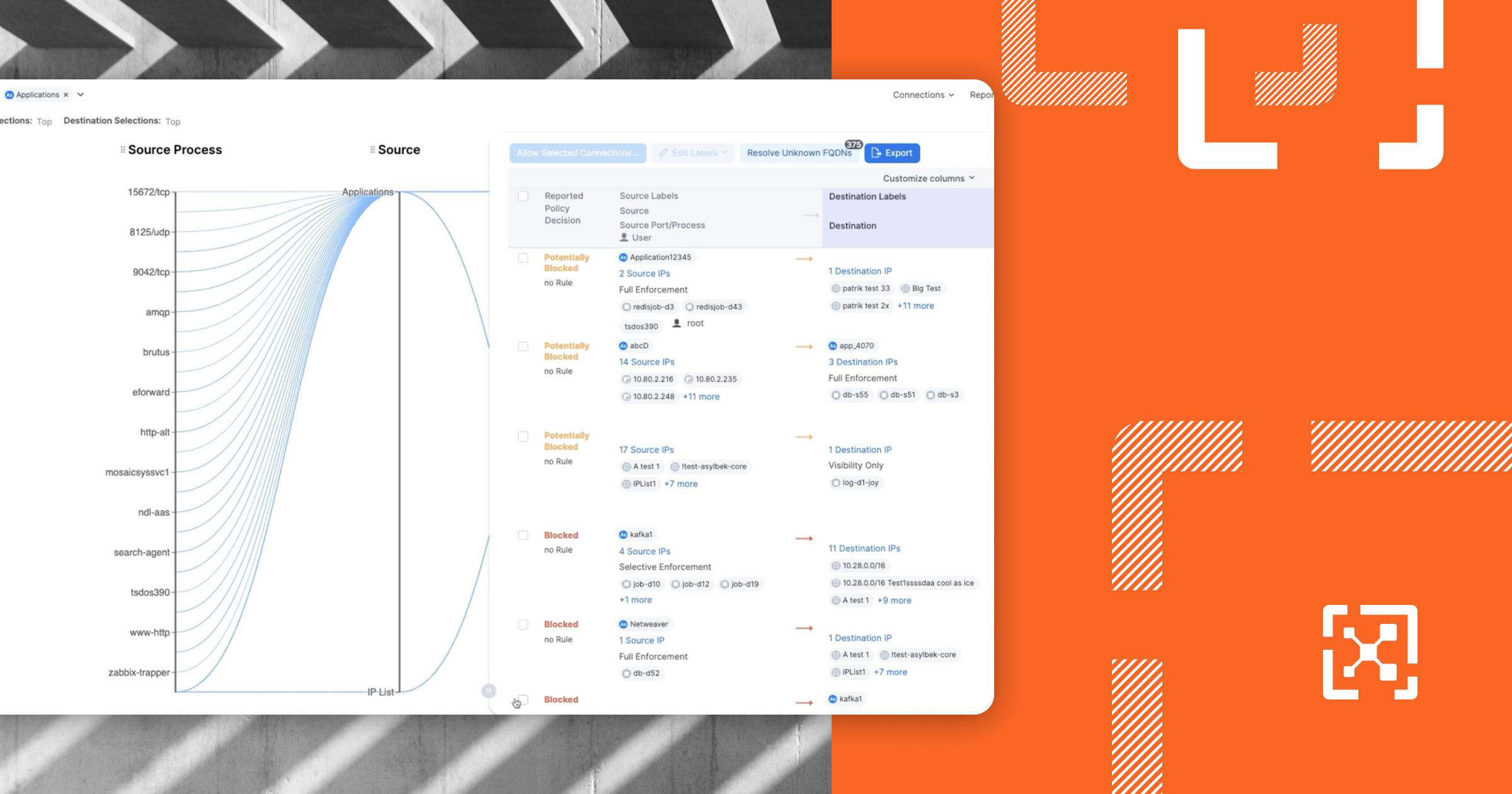

Illumio Coreのあまり知られていない機能:メッシュによるネットワークフローの分析

Meshが複数のデータディメンションを一度に表示して、各データポイントが環境とどのように相互作用するかをより明確に把握する方法を学びましょう。

イルミオ・クラウドセキュアによるクラウド侵害への対応と封じ込め

クラウド侵害への対応が今重要である理由と、Illumio CloudSecureを使用して次の避けられないクラウド攻撃を封じ込める方法をご覧ください。

イルミオコアのあまり知られていない機能:SOAR プラットフォーム統合

Illumio CoreをサードパーティのSOARプラットフォームと統合することで、新しい未知のマルウェアがネットワーク全体に広がらないようにする方法をご覧ください。

Illumio CloudSecure: プロアクティブなセグメンテーションポリシーコントロールによりクラウド攻撃を封じ込める

Illumioのゼロトラストセグメンテーションが、クラウドでの攻撃を阻止して封じ込めるポリシーを積極的に設定するのにどのように役立つかをご覧ください。

クラウドセキュリティは完全な可視性から始まる理由

クラウドの可視性が今重要である理由、従来の可視化アプローチが失敗している理由、そしてZTSとIllumio CloudSecureがどのように役立つかをご覧ください。

Illumio と Microsoft Azure ファイアウォールがクラウドセキュリティ戦略を強化する 3 つの方法

Illumio と Microsoft Azure の共同統合により、クラウド環境を迅速かつ安全にスケーリングする方法をご覧ください。

Illumio for Microsoft Azure ファイアウォール:可視性とゼロトラストによりファイアウォール管理を簡素化

Illumio と Microsoft のコラボレーションによる Azure Firewall のマイクロセグメンテーションサポートの追加についてご紹介します。現在一般提供中です。

Assume Breach.

影響を最小限に抑えます。

レジリエンスを高めます。

Ready to learn more about Zero Trust Segmentation?