Zero Trust Segmentation

違反を想定してください。影響を最小限に抑える。レジリエンスを高める。

ゼロトラストセグメンテーションの新時代へようこそ

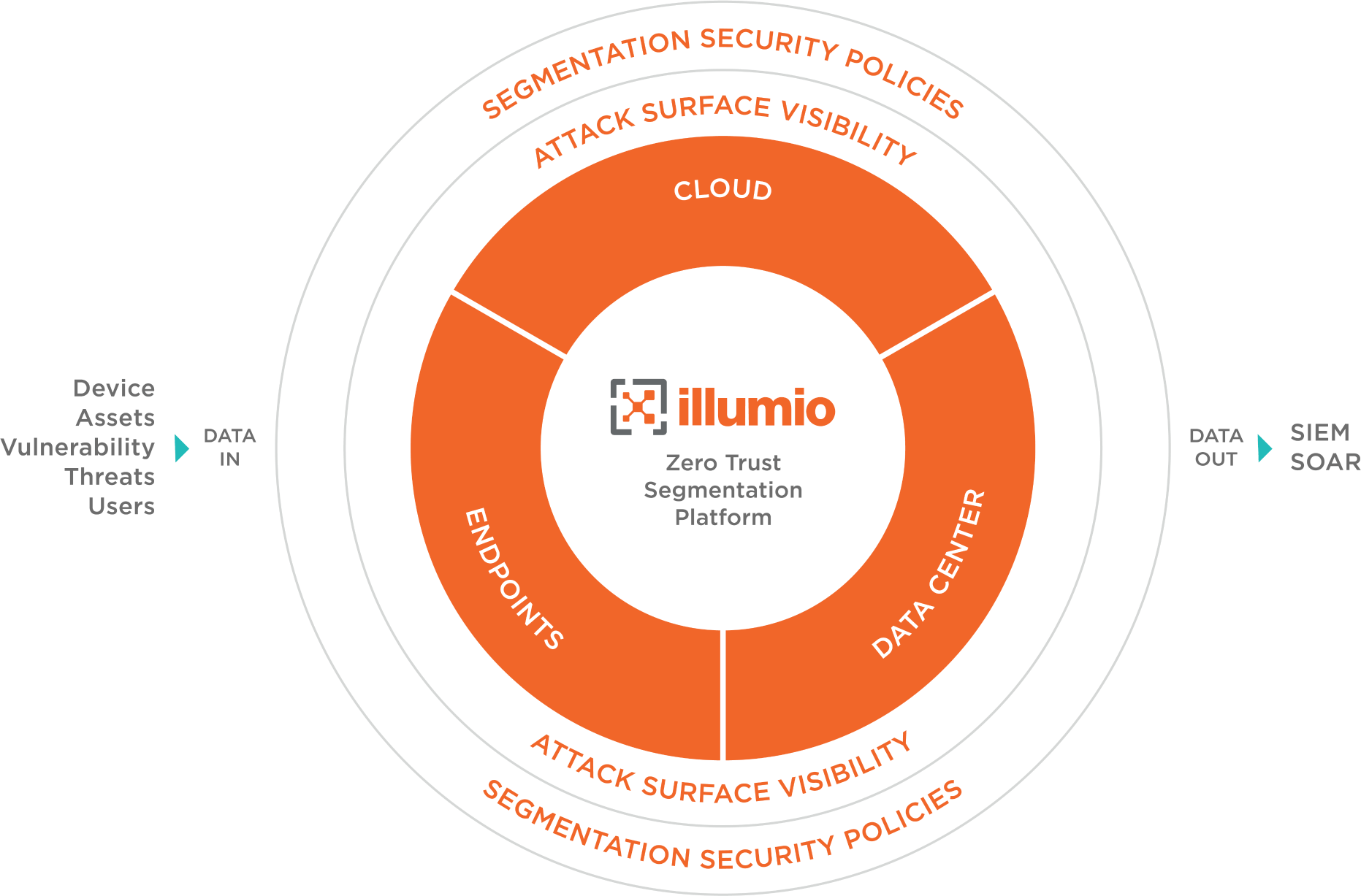

予防および検出技術とは異なり、ZTSはワークロードとデバイスの通信方法を継続的に視覚化し、必要かつ必要な通信のみを許可するきめ細かなポリシーを作成し、積極的にまたは攻撃中の水平移動を制限することで侵害を自動的に隔離することで、ハイブリッドアタックサーフェス全体にわたる侵害やランサムウェアの拡散を抑制します。ZTS はあらゆるゼロトラストアーキテクチャの基礎的かつ戦略的な柱です。

Contain the breach

It seems everything has to be connected to the internet these days. Convenient to many, but a significant challenge for CISOs, security, and IT teams. IT environments are moving from on-premises to a hybrid, cloud-first, hyper-connected landscape. Digital transformation is dramatically expanding the attack surface, and attacks like ransomware are more pervasive than ever. In the past two years alone, 76% of organizations were attacked by ransomware, and ransomware attacks occur every 11 seconds. All these factors are increasing risk.

In the past 2 years, 76% of organizations were attacked by ransomware

Ransomware attacks occur every 11 seconds

Breaches are inevitable. Disasters don't have to be.

Modern hybrid IT is messy, and it creates new risks every day. The sprawl of hybrid IT is introducing significant gaps in the attack surface. Attackers are feasting on a landscape of multiple clouds, endpoints, data centers, containers, VMs, mainframes, production and development environments, OT and IT, and whatever lies around the corner.

All these apps and systems are continually creating new attack vectors as they communicate with each other, and with the internet, in ways you might never have imagined...but attackers have. This relatively new interconnectivity is how attacks move quickly from the initial breach to their ultimate target.

2000年代と2010年代

2000s and 2010s

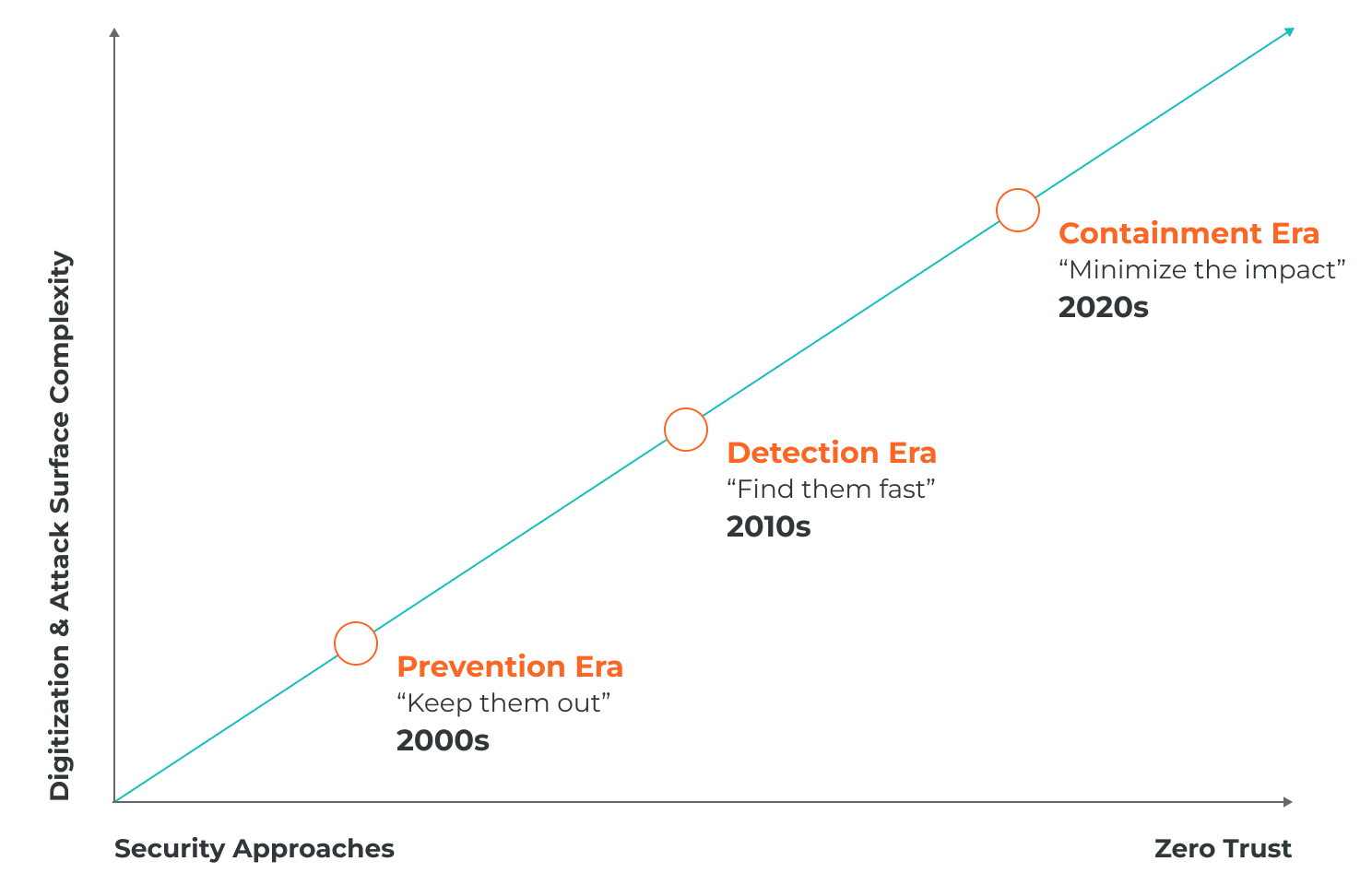

これまでセキュリティに使用されてきたツールでは、この新しい問題を解決することはできません。2000年代初頭の予防の時代には、堀を造って「侵入させない」というのが精神でした。しかし、2010 年代初頭に発生した一連の注目度の高いセキュリティ侵害は、攻撃者が迅速に行動し、新しい攻撃ベクトルを活用しているという事実を浮き彫りにし、検出の時代と「すぐに見つける」というスローガンにつながりました。

ファイアウォール、EDR、SIEMなどの防止および検出ツールでは、ITを介して通信しているこれらのアプリケーション、システム、デバイスを接続するトラフィックフローを表面レベルで可視化することしかできません。これらのツールは、侵害の拡大を封じ込めて阻止するようには構築されていません。

2020年代以降

ゼロトラストとコンテインメントへの移行は、10年以上前には見られなかったセキュリティアプローチとテクノロジーの地殻変動を助長しています。私たちは今、コンテインメントの新時代に突入しました。アタックサーフェスの複雑さが増し続けているため、組織はゼロトラストの原則を急速に採用しています。」違反を想定」— 拡散を食い止め、侵害の影響を最小限に抑えることに焦点を移しました。

今こそ、私たちを「見つけて解決する」という考え方から「制限して封じ込める」という現実へと移行し、ゼロトラストの原則を適用して、予防と検出だけでなく、侵害の封じ込めにも焦点を当てる新しいアプローチとテクノロジーを導入する時です。

1 つのプラットフォーム。1 つのコンソール。どんな環境でも。

The Illumio Zero Trust Segmentation (ZTS) Platform is the leader in breach containment.

Scalable yet easy to use, Illumio ZTS provides a consistent approach to microsegmentation in any environment and on any operating system — from multi-cloud to data center to remote endpoints, from IT to OT. Easily integrate with your other security tools. Quickly get granular visibility, set microsegmentation policy, and contain breaches.

.png)

.png)

.png)

The power of Zero Trust Segmentation

The results speak for themselves

ランサムウェア攻撃を 10 分で阻止できます。検出と対応のみの場合の 4 倍の速さです。

過去2年間に攻撃を受けた際の重大なシステム停止を回避できた可能性が2.1倍高い

非常に効果的な攻撃対応プロセスを持つ可能性が2.7倍高い

年間のダウンタイムコストを2,010万ドル節約

年間 5 件のサイバー災害を回避

さらに14件のデジタル変革プロジェクトを加速